En artículos publicados previamente estudiamos «¿Qué es el phishing?«, «Cómo reclamar la devolución del dinero sustraído mediante phishing» y «He sido víctima de un ataque de phishing, ¿cómo puedo recuperar mi dinero?» cuya lectura os recomendamos. En esta entrada, sin embargo, nos centraremos más en el ataque de phishing, es decir, en la materialización de la estafa a través del envío de un correo electrónico a través de varios ejemplos de phishing.

Una breve definición del phishing

El phishing es una técnica de engaño utilizada por delincuentes para apoderarse de los datos personales y bancarios de sus víctimas a través de medios electrónicos, concretamente a través del correo electrónico. En esencia, el phishing es una estafa perpetrada a través del email.

¿Cómo se materializan los ataques? Ejemplos de phishing

En los ataques de phishing la estafa se materializa mediante una suplantación de identidad, es decir, el delincuente se hace pasar una entidad pública o privada que provee servicios. Veamos ejemplos de ello.

Un ataque de phishing en el que se suplanta la identidad de Amazon

¿Quién no ha comprado alguna vez por Amazon? Rara es la persona que no lo ha hecho alguna vez, acto para el cual es necesario tener una cuenta en dicha plataforma. Pues bien, la imagen anterior es un ejemplo de phishing en el que el atacante se hace pasar por Amazon para hacerse con tus datos. ¿Parece veraz el email? Prima facie sí, no obstante hay errores en él que deben hacer que nuestras alarmas salten. En primer lugar, la redacción del email es rara, cuando no errónea. Procedamos a introducir el bisturí en este correo electrónico.

- El primer párrafo repite demasiado la palabra «cuenta«, por ejemplo: «Nuestro servicio ha protegido su cuenta de alguien que ha accedido a su cuenta«.

- El segundo párrafo parece fuera de lugar. Las dos frases del segundo párrafo resultan inconexas y parecen redactadas a toda prisa, o traducidas automáticamente de otro idioma.

- En el subtítulo «Cómo desbloqueo mi cuenta?» falta un signo de interrogación.

- En el penúltimo párrafo la coma parece puesta al azar y la redacción es, cuanto menos, dudosa.

- En el último párrafo se imprime la sensación de urgencia. «Si no verifica dentro de las 24 horas» y «bloqueará permanentemente«.

Como se puede ver, la redacción es la clave para detectar este ataque concreto.

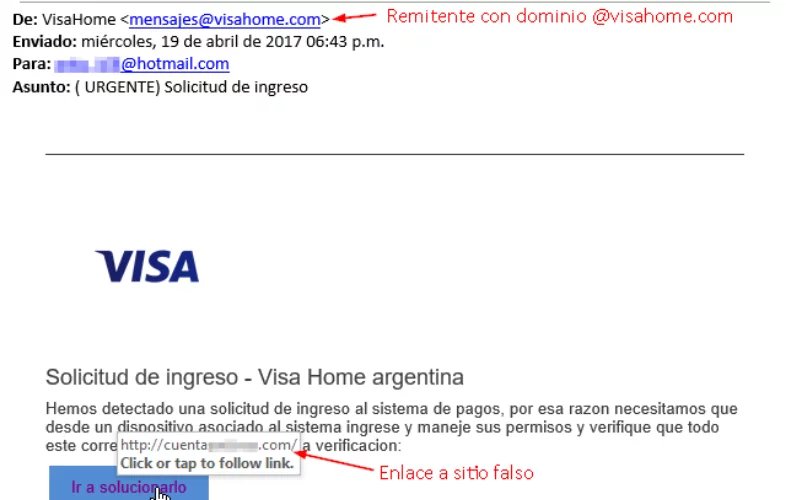

Un ataque de phishing en el que se suplanta la identidad de Visa

De nuevo, los atacantes se hacen pasar por una entidad, en este caso de servicios de pago, que muchos usamos en nuestro día a día. Este ataque concreto se perpetró en Argentina hace unos años y la captura tomada permite el estudio de otros detalles que se alejan de los meramente lingüísticos. Así, podemos ver los siguientes errores:

- El más elemental es el del asunto del email. Visa nunca enviaría un email con ese título.

- El remitente no usa el dominio de Visa. En caso de duda, siempre podemos (y debemos) usar Google para comprobar cuál es el dominio web del remitente. En este caso, la web de Visa no es «visahome.com».

- Cuando posamos el cursor sobre el botón nos muestra un enlace que no es el de la web de Visa. De nuevo, se usa un dominio diferente al de la entidad cuya entidad se está viendo suplantada.

En este ataque, más allá del asunto del correo, la redacción es correcta, sin embargo, los enlaces de los dominios (del remitente y del lugar en el que se ha de ingresar) no coinciden con los de Visa.

Un ataque de phishing en el que se suplanta la identidad de Banco Santander

En este tercer ejemplo, pueden observarse también errores, aunque al ser un mensaje tan breve, un rápido análisis puede llevarnos a error y a picar en el anzuelo de los estafadores. Veamos las claves que nos indican que estamos ante un ataque de phishing:

- El remitente. Aquí es evidente que el remitente no es Banco Santander.

- El asunto. ¿Por qué el asunto es el nombre del remitente? Para llevarnos a caer en el error, toda vez que no han conseguido suplantar la identidad del banco en el remitente. Esta es una solución habitual por ser low cost para los estafadores.

- Falta un punto en la primera frase.

- No usa el estilo visual del banco. ¿De verdad va a usar el Santander el color verde?

Como puede observarse, este ataque es muy sutil y, honestamente, está muy bien hecho. Las razones son las siguientes:

- Utiliza el logo del Santander.

- Es breve para inducir la sensación de urgencia e incertidumbre. ¿Qué mensaje me habrá mandado mi banco? ¿Qué pasa en mi cuenta?

- No pide los datos en el propio correo, sino que te los va a pedir en la siguiente pantalla tras pulsar en el botón.

- El botón tendrá un link, pero el uso de este recurso, el de poner un botón, conduce a no fijarse en el enlace.

- Pone en el pie de página los datos de Banco Santander.

¿Qué consecuencias tendrían estos ejemplos de phishing en caso de perpetrarse y consumarse?

Como se ha mencionado en otros artículos, la entidad financiera tiene una responsabilidad cuasi objetiva en caso de operación no autorizada. El banco solo puede eludir esta responsabilidad en dos casos: fraude y negligencia grave (artículo 44 de la Ley de Servicios de Pago). Cuanto más veraz parezca el mensaje del delincuente, menor será la negligencia. Por decirlo en un lenguaje llano, cuanto mejor y más realista sea el correo electrónico, más posibilidades tendrá la víctima de recuperar su dinero a través de su propia entidad.

Esta no es una regla matemática ni, por claro que se haya expresado, es una argumentación que esté al alcance de cualquier usuario, por ello se recomienda contratar a abogados especialistas en phishing.